从零搭建微服务授权架构 三种稳如磐石的技术栈模式

在唐山网络技术服务公司的数字化转型过程中,微服务架构已成为支撑业务敏捷迭代与高并发处理的基石。随着服务数量的爆炸式增长,如何构建一个既安全又高效的授权架构,成为技术团队必须攻克的难关。本文将深入探讨从零开始搭建公司微服务授权架构的三种主流技术栈模式,并结合实战经验,解析为何这套架构“稳的一批”。

模式一:中心化网关授权模式

核心思想:所有外部请求必须通过统一的API网关,授权逻辑集中在网关层处理。

技术栈选型:

- 网关:Spring Cloud Gateway 或 Nginx + Lua(OpenResty),负责路由、限流及初步认证转发。

- 认证授权服务:采用OAuth 2.0/OpenID Connect协议,搭配Spring Security OAuth2 Authorization Server或Keycloak作为独立认证中心。

- 令牌管理:使用JWT(JSON Web Token)作为无状态访问令牌,网关验证JWT签名及权限声明(claims)。

- 权限数据存储:权限关系可存储在Redis中实现高速缓存,持久化数据则置于MySQL或PostgreSQL。

优势:

1. 统一管控:所有入口流量集中管理,易于实施安全策略(如IP黑白名单、防刷)。

2. 服务解耦:微服务无需关心认证逻辑,只需验证JWT有效性(或由网关注入用户信息头部)。

3. 性能优异:网关层可快速拒绝非法请求,减少后端无效负载。

适用场景:适合中大型企业,尤其唐山网络技术服务公司这类业务模块清晰、需要严格内外网隔离的场景。

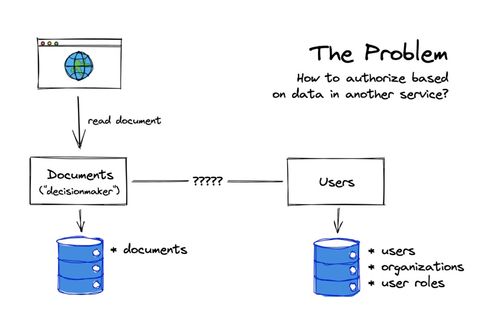

模式二:分布式服务间授权模式

核心思想:在服务网格(Service Mesh)架构下,授权决策下沉至每个微服务,通过边车代理(Sidecar)实现细粒度控制。

技术栈选型:

- 服务网格:Istio 或 Linkerd,提供mTLS(双向TLS)及RBAC(基于角色的访问控制)策略。

- 策略执行点:通过Envoy Proxy作为Sidecar,拦截服务间通信,向策略决策点(如OPA-Open Policy Agent)发起授权查询。

- 策略管理:使用OPA定义统一的授权策略(Rego语言),实现策略与业务代码分离。

- 身份标识:服务身份由SPIFFE(Secure Production Identity Framework For Everyone)标准管理,确保服务间可信通信。

优势:

1. 极致细粒度:可控制到API级别甚至数据字段级别的访问权限。

2. 灵活策略:策略动态更新,无需重启服务,适应快速变化的业务需求。

3. 零信任网络:每次服务间调用均验证身份与权限,符合安全最佳实践。

适用场景:适用于对安全性要求极高、服务间调用复杂的大型分布式系统,如金融、政务云平台。

模式三:混合型授权模式

核心思想:结合前两者优势,网关负责外部请求认证与粗粒度授权,服务网格管理内部细粒度授权。

技术栈选型:

- 网关层:Kong 或 Tyk,具备插件扩展能力,集成OAuth2、JWT验证。

- 服务网格层:Consul Connect + 自定义Envoy过滤器,处理服务间授权。

- 统一策略中心:基于OPA或自定义策略引擎,同时为网关和服务网格提供策略决策。

- 监控审计:集成ELK Stack(Elasticsearch, Logstash, Kibana)或Prometheus + Grafana,全链路追踪授权日志。

优势:

1. 纵深防御:多层授权防线,外部攻击难以穿透至核心服务。

2. 灵活扩展:可根据业务模块特点,动态分配授权责任(如对外API走网关,内部数据分析服务走网格)。

3. 运维友好:权限变更影响范围可控,降低全局风险。

适用场景:适合唐山网络技术服务公司这类业务正处于高速发展期、未来可能引入混合云或多云架构的场景。

架构稳定性保障

无论选择哪种模式,要确保架构“稳的一批”,必须重视以下要点:

- 零信任原则:永不隐含信任,始终验证。每次请求都必须携带有效身份与权限凭证。

- 弹性设计:授权服务本身应集群化部署,避免单点故障。网关与服务网格需具备熔断、降级能力。

- 密钥安全管理:JWT签名密钥、TLS证书等敏感信息必须通过Vault或KMS(密钥管理服务)管理,定期轮换。

- 全链路监控:实时监控授权失败率、延迟等指标,设置预警阈值,快速定位瓶颈。

- 定期审计与演练:通过自动化脚本定期测试授权规则有效性,模拟攻击验证防御能力。

###

为唐山网络技术服务公司搭建微服务授权架构,并非一蹴而就。建议从模式一(中心化网关)起步,快速落地基本安全管控;随着业务复杂化,逐步向模式三(混合型)演进。关键在于选择与团队技术栈契合、并能伴随业务成长的方案。通过分层防御、自动化运维与持续迭代,这套授权架构必将成为公司微服务体系中最“稳”的基石,支撑业务在数字化浪潮中行稳致远。

如若转载,请注明出处:http://www.caofeidianche.com/product/60.html

更新时间:2026-04-18 17:28:37